Netsparker25.7破解版

0x01 Netsparker 破解版工具介绍: Netsparker 是一个专注于可扩展性、自动化和集成的 Web 漏洞管理解决方案,能够扫描任何网络相关的应用程序,覆盖超过1000种漏洞。Netsparker 平台基于领先的 Web 漏洞扫描器,使用专有的 Proof-Based Scanning™ 技术来识别和确认漏洞,以确保它们不是虚假的报告。Netsparker能够发现网络应用程序中可能存在的SQL注入、XSS和不同的弱点,包括应用程序所提供的服务条件。它还能生成合规性相关的规则,告诉研发人员在当前环境下编写更安全的代码的最佳方法来防止安全缺陷。 官网:https://www.netsparker.com/ 更新日期: Netsparker 25.7.0.47646 2025年7月8日 下载地址: 链接: https://pan.baidu.com/s/1ENuO3AWpZKfqDauxXXxvTg 提取码: mwg4 破解步骤: 先双击运行 netsparker_render_fix.reg 导入注册表,再打开 Netsparker 目录下的 Nets...

网络钓鱼演练:Gophish 钓鱼二维码制作

Gophish 钓鱼模拟平台,默认不支持二维码钓鱼,通过修改官方版本源码增加二维码功能。

网络钓鱼演练:Gophish 钓鱼网页制作

GSingleFile是一款浏览器插件,可以将站点完整的页面保存到一个 HTML 文件中,非常适配 Gophish 平台做钓鱼网页。

网络钓鱼演练:常见钓鱼邮件案例

钓鱼邮件通常包含虚假信息,旨在诱骗收件人提供敏感信息,如密码、银行账户或信用卡信息。钓鱼邮件中的图片可能被用来增强邮件的可信度,或者作为诱骗手段的一部分。

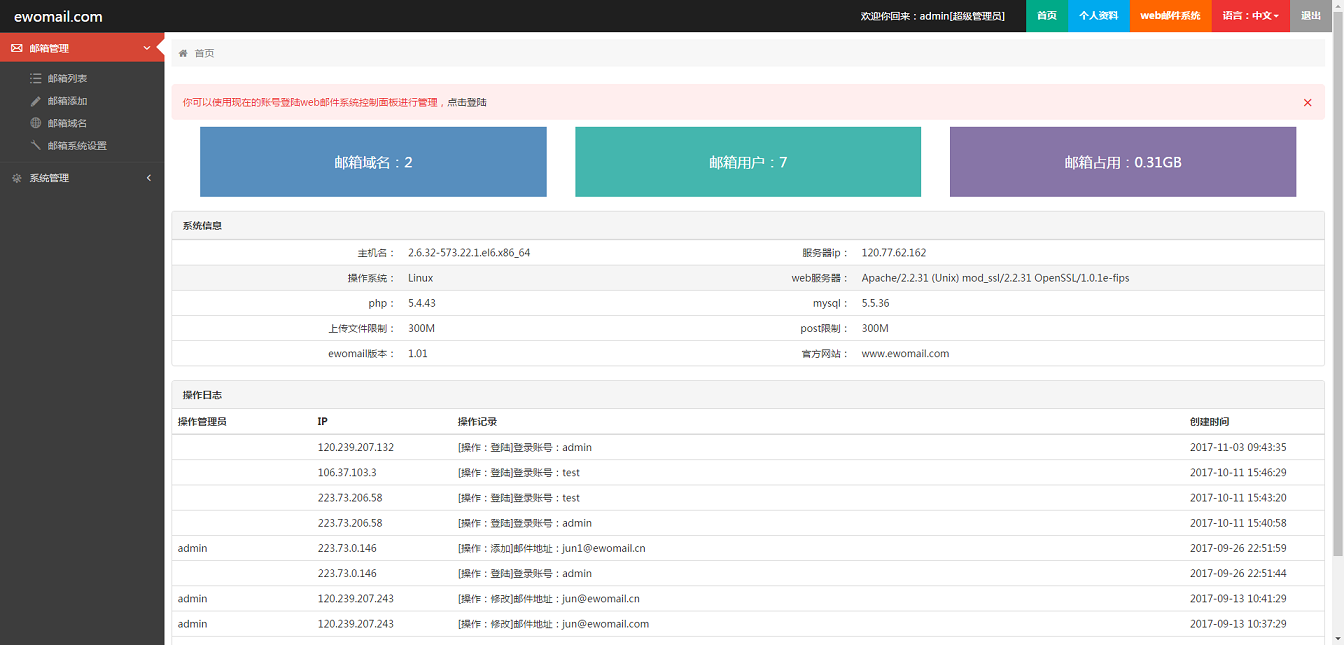

网络钓鱼演练:EwoMail 邮件服务器搭建及使用教程

EwoMail 是基于 Linux 的开源邮件服务器软件,集成了众多优秀稳定的组件,是一个快速部署、简单高效、多语言、安全稳定的邮件解决方案,帮助你提升运维效率,降低 IT 成本,兼容主流的邮件客户端,同时支持电脑和手机邮件客户端。

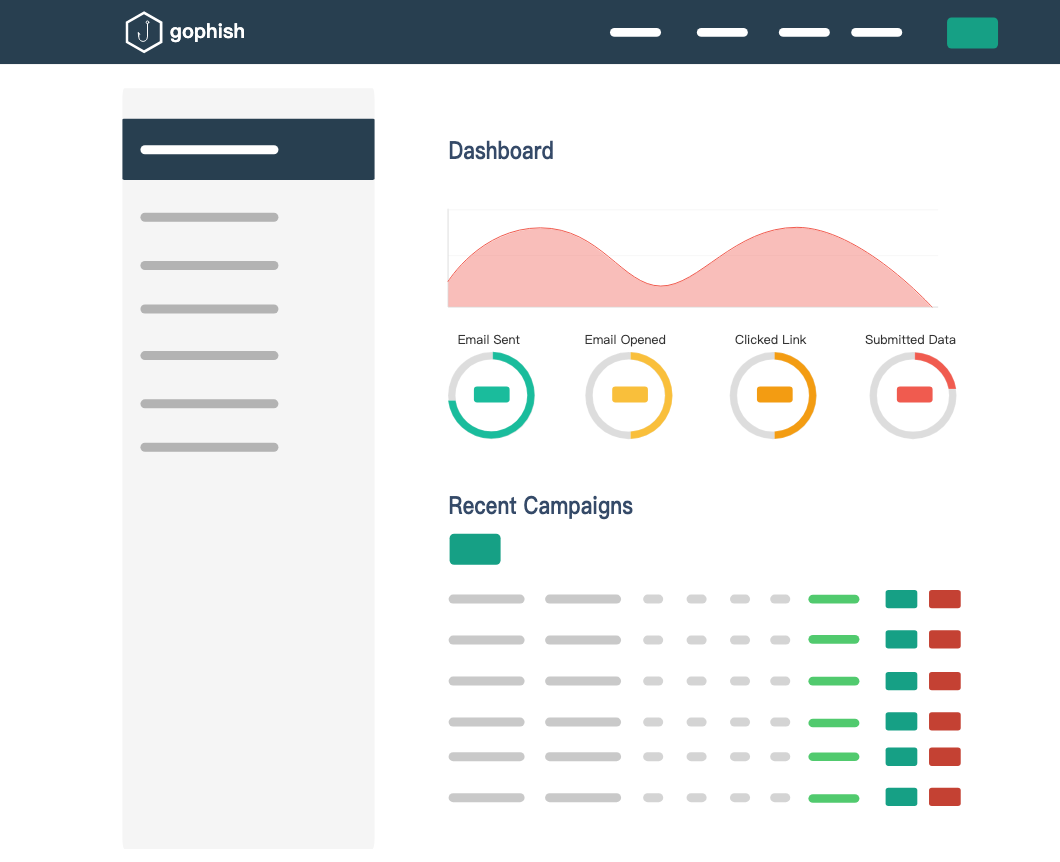

网络钓鱼演练:Gophish 钓鱼平台搭建及使用教程

Gophish 是一个开源的钓鱼模拟平台,主要用于测试和评估组织的安全意识。它可以帮助安全团队模拟真实的钓鱼攻击,以识别潜在的漏洞并提高员工的安全意识。

APP 测试:绕过安卓 APP 所有代理检测方法抓包

利用 Proxifier 配合安卓模拟器抓取 APP 数据包,可绕过安卓应用的 WiFi 代理检测、VPN代理检测、全局代理检测。

SpringBoot Heapdump 信息泄露

Heapdump 信息泄露是 SpringBoot 应用中一个潜在的安全风险,攻击者可以通过访问 heapdump 文件获取敏感信息。

APP测试:MyAndroidTools 安卓管理工具

一款功能强大的 Android 应用程序管理和分析工具,主要用于控制和管理 Android 设备上的应用组件和服务。

Docker 应急响应/风险排查

记录 Docker 环境下的应急响应常用命令以及风险排查工具。